OSINT e Social Engineering: come difendersi dalle manipolazioni online

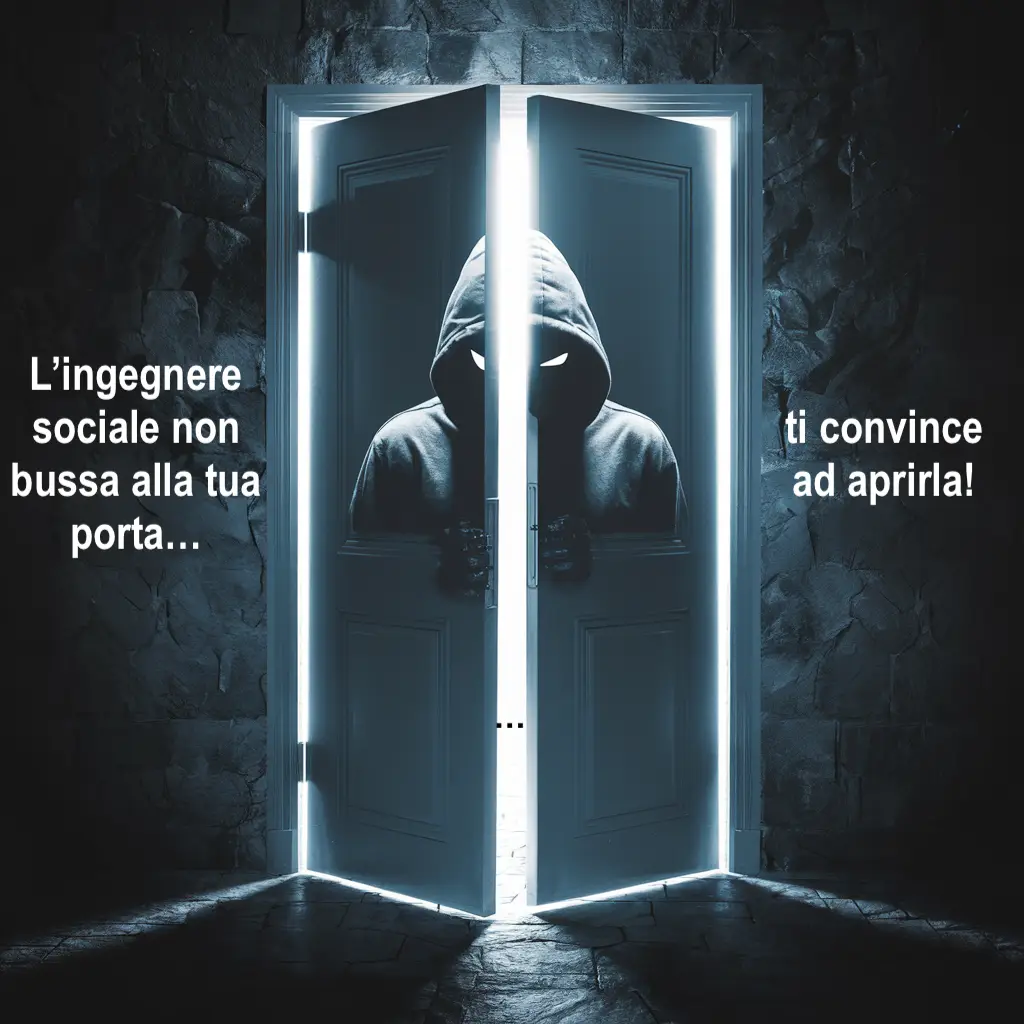

Come ben noto agli addetti ai lavori, il social engineering rappresenta oggi una delle sfide più significative per la sicurezza personale e aziendale. Attraverso questa pratica, che sfrutta la psicologia umana piuttosto che vulnerabilità tecnologiche, gli ingegneri sociali sono in grado di condurre attacchi estremamente personalizzati ed efficaci. Per farlo, si avvalgono soprattutto di informazioni raccolte attraverso fonti aperte, che si rivelano fondamentali per creare scenari sempre più verosimili.

Tra le tecniche più avanzate e preoccupanti emergono con sempre maggiore frequenza i deepfake, manipolazioni audio e video realizzate con intelligenza artificiale, che possono ingannare anche gli osservatori più attenti.

In questo articolo faremo una panoramica delle principali tecniche di social engineering e ci soffermeremo su alcuni attacchi recenti, condotti attraverso l’uso di deepfake. Forniremo poi alcune indicazioni pratiche per contrastare queste manipolazioni, evidenziando il ruolo cruciale dell’OSINT nelle attività di prevenzione. Inoltre, verranno discusse le verifiche interne che le organizzazioni possono implementare per rafforzare le propria difese.

Le tecniche di Social Engineering: una panoramica

Il social engineering si basa sullo sfruttamento di emozioni umane come la fiducia, la curiosità o la paura. Tra le tecniche più diffuse, il phishing rappresenta, senza alcun dubbio, una delle forme più comuni. Attraverso email, messaggi o link fraudolenti che sembrano provenire da fonti affidabili, gli attaccanti cercano di rubare credenziali, dati finanziari o installare malware. Un esempio emblematico è l’invio di un’email che, apparentemente proveniente dal reparto IT, invita a reimpostare la password per “motivi di sicurezza”.

Un’altra tecnica è il pretexting, che consiste nella creazione di uno scenario falso per convincere la vittima a condividere informazioni sensibili. Ad esempio, un falso tecnico di assistenza potrebbe contattare un dipendente, sostenendo di aver bisogno delle credenziali per risolvere un “problema di sistema”. Il baiting, invece, si basa sull’offerta di qualcosa di allettante, come un regalo o un file gratuito, per indurre la vittima a scaricare malware o condividere informazioni. Un classico esempio è una chiavetta USB lasciata in un’area pubblica con un’etichetta accattivante, come “Stipendi 2025”.

Altre tecniche includono il tailgating, che sfrutta l’accesso fisico a un’area protetta approfittando della gentilezza o della distrazione di un dipendente, e il quid pro quo, che offre un servizio o vantaggio in cambio di informazioni sensibili. Queste metodologie, sebbene diverse, condividono un obiettivo comune: sfruttare la vulnerabilità umana per ottenere accesso a dati riservati.

Deepfake: la nuova frontiera del Social Engineering

Una delle evoluzioni più preoccupanti nel campo del social engineering è rappresentata dai deepfake, manipolazioni audio e video realizzate con tecniche di intelligenza artificiale. Questi strumenti permettono di creare contenuti falsi ma estremamente realistici, che possono essere utilizzati per ingannare le vittime o danneggiare la reputazione di individui e organizzazioni.

Come funzionano i Deepfake

I deepfake si basano su algoritmi di machine learning, come le reti generative avversarie (GAN), che imparano a replicare il volto, la voce e i movimenti di una persona partendo da un set di dati (foto, video, registrazioni audio). Il risultato è un contenuto che appare autentico, ma in realtà è completamente falso.

Esempi di attacchi con Deepfake

Ecco i casi più sorprendenti di attacchi di deepfake avvenuti nel 2024, che evidenziano l’evoluzione tecnologica e l’impatto devastante di questa tecnica:

Truffa da 25 milioni di dollari contro Arup (Regno Unito)

Un attacco sofisticato ha colpito la società di ingegneria britannica Arup. I criminali hanno utilizzato deepfake video per impersonare il CFO e altri dirigenti durante una videochiamata. Un dipendente, convinto dell’autenticità della richiesta, ha trasferito 25 milioni di dollari su conti fraudolenti. Questo caso ha mostrato come i deepfake possano sfruttare la fiducia aziendale e strumenti comuni come le videoconferenze.

Truffa da 622.000 dollari in Cina

Un uomo d’affari cinese è stato ingannato tramite una videochiamata in cui i truffatori hanno usato tecnologie di face-swapping per impersonare un suo conoscente fidato. Durante la conversazione, il businessman ha trasferito 4,3 milioni di yuan (circa 622.000 dollari), credendo che fosse una transazione legittima. Solo in seguito ha scoperto che il suo amico non aveva mai partecipato alla chiamata.

Deepfake di Elon Musk: la “più grande truffa su Internet”

Nel 2024, video deepfake che impersonavano Elon Musk sono diventati virali, promuovendo falsi schemi di investimento. Un pensionato americano ha perso 690.000 dollari dopo essere stato convinto a investire in uno schema fraudolento basato su un video apparentemente autentico del CEO di Tesla. Questo caso ha evidenziato il rischio dei deepfake nel manipolare figure pubbliche per truffe globali.

Deepfake politico con Joe Biden

Un deepfake audio del presidente Joe Biden è stato utilizzato in una campagna di disinformazione durante le primarie democratiche del New Hampshire. L’audio generato incoraggiava gli elettori democratici a non votare, dimostrando come i deepfake possano essere usati non solo per frodi finanziarie ma anche per influenzare eventi politici.

Truffa con Justin Trudeau

Un deepfake del Primo Ministro canadese Justin Trudeau è stato utilizzato in una campagna pubblicitaria fraudolenta su YouTube e Facebook. Il video mostrava Trudeau che promuoveva un falso schema di investimento, promettendo rendimenti elevati attraverso un “robot trader”. L’autenticità del video era sufficiente a ingannare molti spettatori casuali.

Attacchi biometrici e frodi identitarie

Nel 2024, i deepfake sono stati utilizzati per attacchi biometrici su larga scala, come la creazione di identità sintetiche per aggirare i sistemi di verifica digitale. Secondo un rapporto di Entrust, si è verificato un attacco ogni cinque minuti a livello globale e un aumento del 244% rispetto all’anno precedente, di documenti digitali falsificati.

Questi esempi dimostrano come i deepfake stiano rapidamente trasformandosi in uno strumento potente e accessibile per frodi finanziarie, manipolazione politica e attacchi alla sicurezza aziendale.

Strumenti pratici per identificare e contrastare le manipolazioni

Per contrastare efficacemente il social engineering, è essenziale adottare un approccio proattivo, combinando strumenti tecnologici, formazione e consapevolezza. Uno dei primi passi è la verifica delle fonti.

Strumenti come Whois permettono di controllare la registrazione di un dominio, mentre altri strumenti come Google Reverse Image Search può essere utilizzato per verificare l’autenticità delle immagini di profilo. L’analisi dei profili LinkedIn e dei social media fornisce ulteriori indizi sulla legittimità di un utente.

L’analisi delle email è un altro aspetto cruciale. Attraverso l’Email Header Analysis, è possibile identificare l’origine reale di un’email, mentre strumenti come PhishTank o URLScan permettono di verificare la sicurezza di link sospetti.

Il monitoraggio della reputazione online, tramite strumenti come Brand24 o Mention, aiuta a identificare menzioni sospette dell’azienda o del personale, mentre servizi come Have I Been Pwned consentono di verificare se i dati aziendali sono stati compromessi.

Per quanto riguarda i deepfake è importante comprendere che se da un lato l’intelligenza artificiale ne favorisce la proliferazione, dall’altro la medesima tecnologia ci consente di verificare l’autenticità dei contenuti.

Tuttavia, dobbiamo sempre tener presente che qualsiasi tecnologia è inutile se non siamo adeguatamente formati mentalmente.

Per questa ragione la formazione e la consapevolezza dei dipendenti rappresentano un pilastro fondamentale nella difesa contro il social engineering. Simulazioni periodiche e workshop su OSINT possono quindi migliorare la capacità dei dipendenti di riconoscere e contrastare queste minacce.

Infine, l’implementazione di politiche di sicurezza, come l’autenticazione a due fattori (2FA) e la limitazione dell’uso di dispositivi esterni, contribuisce a ridurre ulteriormente i rischi.

Verifiche interne per rafforzare la sicurezza

Oltre agli strumenti esterni, le organizzazioni possono implementare una serie di verifiche interne per mitigare il rischio di social engineering. Queste verifiche devono essere integrate nei processi aziendali e coinvolgere tutti i livelli dell’organizzazione.

Politiche di verifica delle richieste sensibili

- Doppia approvazione: richiedere una seconda approvazione per transazioni finanziarie o cambiamenti critici nei sistemi.

- Verifica telefonica: stabilire un protocollo per confermare le richieste sensibili tramite una chiamata telefonica diretta, utilizzando numeri di telefono verificati.

Monitoraggio degli accessi e delle attività

- Log delle attività: mantenere un registro dettagliato delle attività degli utenti, specialmente per operazioni sensibili come trasferimenti di fondi o modifiche alle credenziali.

- Analisi comportamentale: utilizzare strumenti di analisi comportamentale per identificare attività anomale, come accessi da dispositivi o località insolite.

Simulazioni e test periodici

- Simulazioni di phishing: Condurre regolari campagne di phishing simulate per valutare la preparazione dei dipendenti e identificare aree di miglioramento.

- Audit di sicurezza: eseguire audit periodici per valutare l’efficacia delle politiche di sicurezza e identificare potenziali vulnerabilità.

Formazione continua

- Workshop su OSINT e social engineering: organizzare sessioni formative per insegnare ai dipendenti come utilizzare l’OSINT per identificare potenziali minacce.

- Aggiornamenti sulle minacce: mantenere i dipendenti informati sulle ultime tecniche di social engineering e sulle best practice per evitarle.

Politiche di gestione delle informazioni

- Limitazione delle informazioni pubbliche: ridurre la quantità di informazioni sensibili disponibili pubblicamente, come dettagli sui dipendenti o sulle operazioni aziendali.

- Controllo degli accessi: implementare politiche di accesso basate sul principio del minimo privilegio, limitando l’accesso ai dati solo a chi ne ha effettivamente bisogno.

Il social engineering rappresenta una minaccia sempre più sofisticata, che sfrutta la vulnerabilità umana per ottenere accesso a informazioni riservate. Tuttavia, l’OSINT può essere un’arma potente per contrastare queste manipolazioni.

Attraverso la verifica delle fonti, l’analisi dei dati pubblici e la formazione continua, è possibile ridurre significativamente il rischio di cadere vittima di attacchi di social engineering. La chiave risiede nella combinazione di tecnologia, consapevolezza e pensiero critico, elementi essenziali per costruire una difesa solida e proattiva.

Le verifiche interne, come politiche di doppia approvazione, monitoraggio delle attività e formazione continua, rappresentano un ulteriore livello di protezione, rafforzando la resilienza dell’organizzazione contro queste minacce. Integrando questi strumenti e pratiche, le aziende possono trasformare la sicurezza informatica da una semplice reazione alle minacce a una strategia proattiva e consapevole.

Unisciti al canale Whatsapp, le tue informazioni di contatto rimaranno anonime e potrai ricevere aggiornamenti sul mondo dell’Osint & dintorni!